Vorwort

Eines vorweg: Bis zum jetzigen Zeitpunkt gibt es noch keine „echten“ Viren oder Würmer für Mobiltelefone, denn man muss die Dateien immer erst manuell installieren und so muss man also als Opfer zuerst agieren, bevor Sie funktionieren können!

–> Siehe Wikipedia: http://de.wikipedia.org/wiki/Handyvirus

Man ließt oder hört ja öfters von Handyviren. Doch wird man nur von den Medien verunsichert oder steckt wirklich eine ernsthafte Gefahr dahinter? Ich habe mir einige bekannte Schadsoftware besorgt und den Selbsttest gemacht…

Geschichte der Handyviren

Der erste bekannte Schädling heißt Cabir und befällt Symbian-Geräte. Er tauchte erstmals im Juni 2004 auf. Im Juli 2004 erschien dann WinCE4.Dust, die erste Malware für das Betriebssystem Windows CE. Kurze Zeit später wurde der erste Trojaner für Windows CE mit dem Namen WinCE4.Brador.a veröffentlicht.

Welche Arten von Schädlingen gibt es?

Es gibt Viren, Würmer und Trojaner, welche vorallem das selbe Ziel verfolgen: Sich auf verschiedenen Wegen weiterzuverbreiten. Das geschieht entweder über Bluetooth oder MMS.

Während die Verbreitung via Bluetooth den Handybesitzer nur die Akkulaufzeit verkürzt, so geht die Verbreitung via MMS an den Geldbeutel, denn bei den meisten Providern kostet der Versand einer MMS mindestens 0,39€. Jedoch haben alle eines gemeinsam: Man muss die Programme alle erst manuell installieren!

Selbstversuch mit dem Virus „Cabir“

Als Testgerät verwende ich ein Nokia 6630 (Symbian OS v8 FP2 mit S60-Oberfläche).

Als erstes sende ich dem Nokia 6630 via Bluetooth vom PC aus den Cabirvirus…[inspic=95] Anschließend werde ich gefragt, ob ich die Datei installieren will. [inspic=96]Also bestätige ich mit „Ja“ und anschließend befindet sich Cabir auf dem Handy.

Man merkt nicht, dass sich der Virus auf dem Handy befindet, wenn man sich das Menü nicht genauer anschaut. Dort befindet sich nämlich eine Verknüpfung mit dem Namen „caribe“. [inspic=97] Wenn man versucht diese zu öffnen, passiert nichts. Außerdem wird bei der Installation ein Autostarteintrag angelegt, sodass Cabir automatisch startet.

Solange Bluetooth ausgeschalten ist, macht sich Cabir auch nicht bemerkbar. Schält man Bluetooth jedoch ein, so scannt Cabir permanent die Umgebung nach verfügbaren Geräten.[inspic=99] Wenn Cabir ein Gerät gefunden hat, so wird das gefundene Gerät permanent mit Anfragen übschwemmt.[inspic=100,fullscreen,176] D.h., dass man die Meldung nicht einfach nur durch ein „Nein“ wegklicken kann, denn sie kehrt immer wieder zurück. Dabei spielt es keine Rolle, ob das angegriffene Gerät Symbian OS hat oder nicht. Also selbst wenn ein PC kontaktiert wird, so ist das für diesen zwar nicht schädlich, aber extrem nervig. Wenn Cabir bspw. versucht ein anderes Handy anzugreifen, so bleibt dem Besitzer nichts anderes übrig, als die Dateiübertragung anzunehmen und den Virus auch zu installieren. Denn solange die Anfrage gesendet wird, kann man nichts tun, alles wird durch diese Anfrage blockiert. Man kann auch nicht ins Bluetoothmenü, um Bluetooth auszuschalten. Das einzige was übrig bleibt, um sich der Anfrage zu entziehen, ist, das Handy über den Ausschaltknopf auszuschalten (Denn der geht fast immer) oder sich 10m vom verseuchten Gerät zu entfernen. Denn Bluetooth ist als Kurzstreckenfunk ausgelegt und hat bei den meisten mobilen Geräten eine Reichweite von ca. 10 Meter. Nimmt man jedoch die Anfrage an und installiert den Virus auf dem eigenen Symbiangerät, so hören die Anfrageattacken auf, denn nun geht das eigene Gerät auf Opfersuche.

[flashvideo filename=“wp-content/uploads/2008/08/27082008023.flv“ /]

NIEMALS IRGENDWELCHE DATEIEN VON UNBEKANNTEN BLUETOOTHGERÄTEN ANNEHMEN!

Es gibt auch noch eine weitere Variante von Cabir namens „Mabir“, welche sich auch via MMS verschickt. Wenn man nun von einem bekannten Kontakt eine MMS mit einer Datei namens „Cabir.sis“, „Caribe.sis“ oder „Mabir.sis“ erhält, so sollte man diese sofort löschen, um kein Riskio einzugehen.

Fazit zu Cabir: Nervig, aber nicht wirklich gefährlich.

Selbstversuch mit dem Wurm „CommWarrior“

Als nächstes wollen wir uns den Wurm CommWarrior anschauen.

Er befällt, genau wie Cabir, Geräte mit Symbian OS S60.

CommWarrior verbreitet sich selbst via Bluetooth und MMS. Deshalb sollte man diesen Wurm besonders meiden, da sonst die nächste Handyrechnung wegen dem MMS-Versand extrem hoch werden kann!

Aus diesem Grund verwende ich für diesen Versuch eine ungültige SIM-Karte, um keine Konnektivität zum Mobilfunknetz zu bekommen und dennoch außerhalb des Offline-Profiles operieren zu können.

Es gibt mehrere Varianten von CommWarrior:

– CommWarrior.A: Verschickt sich selbst mit dem Namen „CommWar.sis“

– CommWarrior.B: Verschickt sich selbst mit frei generierten Namen. Deshalb nicht von Laien erkennbar.

– Es gibt auch noch weiter Varianten, welche ich hier nicht aufzählen möchte.

Also installieren wir auf dem Nokia 6630 CommWarrior.B: [inspic=101] Im Gegensatz zu Cabir ist CommWarrior völlig unauffällig und man erkennt auch keine Verknüpfung im Menü. CommWarrior.A versendet sich selbst nur von 08:00 Uhr – 23:59 Uhr. CommWarrior.B nimmt darauf keine Rücksicht und versucht rund um die Uhr den Kontakt zur Außenwelt herzustellen.[inspic=115,right,fullscreen,200]

Der gravierenste Unterschied im Vergleich zu Cabir zeigt der Bluetoothscan:

Während Cabir nur immer ein gefundenes Gerät mit Anfragen bombardiert, scannt CommWarrior die gesamte Bluetoothumgebung und verschickt an alle gefundenen Geräte eine Anfrage. Diese kehrt jedoch nicht wieder, wenn man sie mit „Nein“ ablehnt.[inspic=117][inspic=118,left,fullscreen,200]

Die größte Gefahr bei CommWarrior: Da sich dieser Wurm auch per MMS, mit frei generierten Dateinamen und lockenden Beschreibungen im MMS-Inhalt verschickt, und der Absender bekannt ist, so sind die meisten unwissenden bereit, den Wurm auf ihrem eigenen Mobiltelefon zu installieren.

Fazit zu CommWarrior: Gefährlich! Durch den Versuch sich selbst an alle Handynummern im Telefonbuch zu verschicken, schnellt die Handyrechnung in die Höhe!

Selbstversuch mit dem Trojaner „Skulls“

Die Überschrift passt nicht ganz. „Skulls“ ging mir dann doch zu weit, um das am eigenen Gerät zu testen. Dennoch möchte ich Skulls hier vorstellen.

Das Gute an Skulls: Dieser Trojaner verbreitet sich nicht selbst weiter! Also ist die Chance, damit infiziert zu werden, sehr gering.

Das Schlechte an Skulls: Hat man das Programm einmal auf dem Handy installiert, so kann man damit nur noch telefonieren. Der Rest wird durch ein Totenkopfsymbol verdeckt und ist unzugänglich. [inspic=102,fullscreen,150] Abhilfe schafft ein Removaltool von F-Secure.

Fazit zu Skulls: Gefährlich, aber nur wenn man so dumm ist und sich das Programm installiert. Denn es hat keine Weiterverbreitungsmechanismen.

Selbstversuch mit dem Trojaner „Bootton“

Dieser Trojaner namens „Bootton“ ist noch gefährlicher als „Skulls“, denn er zerstört bei einem Neustart die Firmware des infizierten Gerätes.

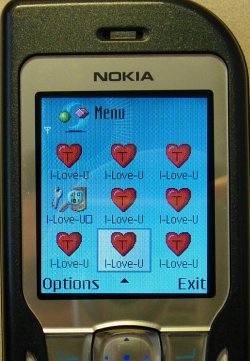

Bootton ist eine Weiterentwicklung von Skulls. Statt eines Totenkopfes gibt es nun Herzchen mit dem Schriftzug „I-Love-U“. verbreitet. [inspic=103,fullscreen,150]Das Infektionsrisiko ist aber auch hier gering, da sich der Trojaner nicht selbst aktiv weiterverbreitet.

Fazit zu Bootton: Sehr gefährlich… Aber nur für die Leute, die Bootton installieren!

Die Killerkombination:

Wie wäre es eigentlich, wenn man mehrere Schädlinge auf einem Gerät installiert, um ihre Eigenschaften zu kombinieren? Das habe ich mich auch gefragt und deshalb Cabir und CommWarrior.B auf einem Gerät installiert, welches ich zusätzlich noch mit dem Bluetab manipuliert habe.

Was bringt das?

Jedes für den Bluetab-Exploit anfälliges Gerät, welches nach dem manipulierten Nokia 6630 sucht, hängt sich auf oder startet neu. Zusätzlich nervt Cabir das erstbeste gefundene Gerät, während CommWarrior dafür sorgt, dass ca. alle 3 Minuten jedes gefundene Gerät genervt wird.

Fazit des gesamten Tests

Die von mir getesteten Handyviren sind nur eine kleine Auswahl, von dem, was es Handyviren überhaupt gibt. Jedoch haben alle eines gemeinsam: Sie erfordern die Interaktion des Opfers. Die Programme müssen alle manuell installiert werden, um Schaden anrichten zu können.

Aber nerven tut es allemal, wenn man ständig eine Anfrage bekommt.

Deshalb: Lieber sein eigenes Bluetoothgerät auf „Unsichtbar“ stellten, denn dann kann es nicht gefunden werden. Oder Bluetooth ausschalten. Das schont dann auch den Akku!